目次

監視項目にはどのようなものがあるの?

ITインフラシステムは今や会社運営において切っても切り離せない存在となっています。

たとえば、もしサーバーに欠陥があり、顧客情報が抜き取られるようなことがあれば、企業のブランドイメージを損なう以上に損害賠償や企業存続の危機といった重大な問題に至ってしまいます。

今回の記事では

「システム監視の重要性についてすでに知っているものの、具体的に何をどのように監視すればよいのかわからない」

という方に向けて、システム監視で重要な以下の項目をわかりやすく解説します。

・死活監視

・リソース監視

・サービス監視

・SNMP監視

・ログ監視

・セキュリティ監視

・WEB監視

死活監視

監視対象

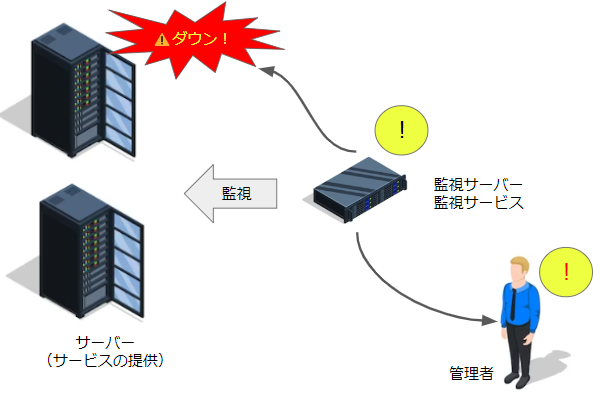

サーバーやネットワーク機器を対象とし、それらがダウンしていないかどうかを確認します。

目的・メリット

サーバーとは、Webページやメールといったサービスを提供している企業のコンピューターのことを指します。

これが正常に動かなければ、会社業務で必要なシステムや、顧客にサービスを提供するサイトが動かなくなり、業務が滞ることや、営業機会の損失、顧客からの信頼を失うなどの被害を受けてしまいます。

サーバーやその周辺が動かなくなったときに、死活監視によってすぐにこのことを通知し、早期解決をすることで、それらの被害を最小限にすることができます。

監視方法

「Ping」による監視と「ポート」による監視がありますが、主にPingが使われます。

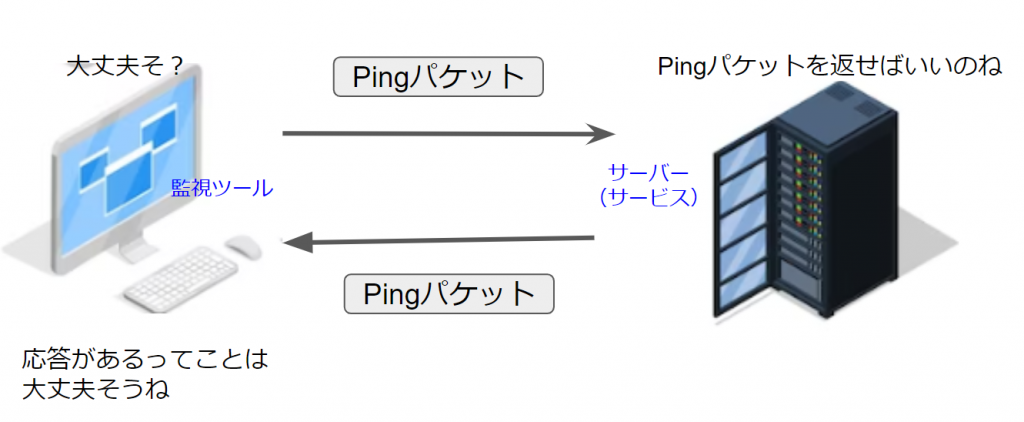

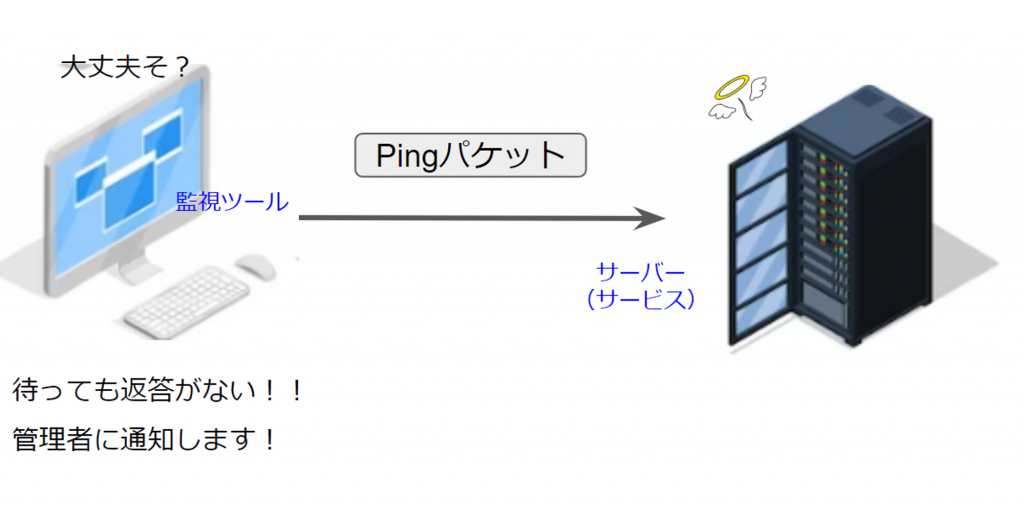

①「Ping」による監視

Pingとは、ネットワーク疎通を確認したいホスト(ネットワーク・サーバー)に対してIPパケットを発行し、そのパケットが正しく届いて返答が行われるかを確認するためのコマンドのことです。

パケットとは送受信するデータのかたまりのことで、宛先や送付元といった情報が含まれています。

さらに、コマンドとは「プログラミング」にてコンピューターにする命令文のことです。

PingコマンドではICMP(Internet Control Message Protocol)というプロトコル(標準規格で新たにインストールする必要がないもの)を使用し、Pingコマンドを入力します。

Ping監視はプロトコルを使用しているので、新たなエージェントの導入なども必要なく、比較的容易に安全に行うことができます。

Pingコマンドを入力しその実行結果を見ることで、実行するコンピュータと、通信相手のネットワーク機器との間の経路に、異常がないかどうかを確認することができます。

ここでは、サーバーなどが動いているか否かのみを確認します。

ちなみに死活監視という名前は、この生きているか死んでいるかどうか監視するという意味から由来します。

■サーバーが正常な場合

②「ポート」による監視

Pingによる監視ではダウンしているかどうかの監視でしたが、ポートによる監視では、プログラムやアプリケーションの監視も行います。

ポート番号とはインターネット上の通信において、どのプログラムに通信パケットを渡すのかを決定するために作り出された番号です。

ポート番号にはそれぞれの意味を持っているので、これをチェックすることでどのような状態か確認することが可能となっています。

ポート監視はホスト上で監視したいサービスが稼働しているポート番号から応答があるかを確かめる方式です。

ここで応答がない場合、

①ホストが停止しているか

②サービスが正常に稼働しているか

のいずれかが原因となりますが、ポート監視ではどちらが原因となっているかはわからないため、Ping監視と組み合わせることでより詳細な状態を監視できます。

リソース監視

監視対象

CPU, トラフィック, メモリ, ロードアベレージ, Inode, 放置ファイル, LDAPなどの監視を行います。

目的・メリット

ここでは代表的なリソースである CPU, トラフィック, メモリ についてご紹介します。

・CPU

CPU(Central Processing Unit)とは「中央演算処理装置」と訳され、コンピューター周辺機器やソフトウェアから来る指示を処理したり、メモリなどを制御したりする、コンピューターを構成する重要な装置のことです。

このCPUの使用率や処理速度などを計測して、コンピューターのパフォーマンスが低下することを防ぎます。

・トラフィック

トラフィックとはインターネットなどのコンピュータなどの通信回線において、一定時間内にネットワーク上で転送されるデータ量のことを意味します。 たとえば、サイトへのアクセス者数が増えると通信データ量も増えるので「トラフィックが増える」と表現します。

トラフィック監視を行う目的は、異常な量のトラフィックを検知することでセキュリティ上の問題の発生を見つけたり、障害の発生を未然に防ぐことです。

・メモリ

メモリとは、RAMとも表現されパソコンで処理するデータを一時的に保管しておくための場所です。

主にパソコンの処理速度を高速にする役割を担っています。 メモリには容量があり、メモリ監視においてはそのメモリ使用率を監視します。

メモリ使用率が大きくなるとコンピューターの動作が重くなり、安定したサービスを提供することが難しくなります。

その他のリソースも監視することで、コンピューターのパフォーマンスを監視し、障害の発生の予兆を検知し、事前に対策することが可能になります。

監視方法

CPUやメモリといったコンピューターの根幹を成すリソースは、その状況が標準搭載されていることがほとんどです。

しかしながら、「設定したある値を超えたらアラートを通知する」といった高度な機能を使うのならば監視ツールを導入して行われることが多いです。

また、トラフィックに関しては後述するSNMP監視が使われることが多いです。

サービス監視

監視対象

社内ネットワーク上の各サーバーで展開しているシステムの基盤となるサービスの稼働状況を監視します。

ここでいうサービスとは、IPアドレスをドメイン名で管理するDNSサーバーや、制作したWebサイトを外部に公開するためのWebサーバー、そのほかアプリケーションなどがあります。

目的・メリット

サービス監視は、

「サービスが設計通りに提供できているか」

「サービスが快適に利用できるか」

といった性能を監視するためにユーザー視点で監視を行います。

監視方法

・外形監視

外形監視とは、システムを利用するユーザーと同じ方法でアクセスして正常に動作しているかを確認するものです。

これを実行するためには、あらゆるユーザーの一連の動作を予測する必要があります。

例えばアクセスする人が国内だけとは限らないように、さまざまなアクセス環境を試行してみるべきです。

外部監視のツールの種類としては、Saas型, オンプレミス型, MSP型など様々なオプションがあります。

・プロセス監視

プロセス監視とはサーバー上におけるデータベースやアプリケーションの動作を監視します。

サービスが正しく提供されているかどうかを確認するために、サーバーの稼働状況だけを監視するだけでは不十分です。というのも、サーバーが動いていたとしても、プロセス自体に問題が生じていることでサービスが正しく提供できていないことがあるからです。

プロセス監視では、データを管理するデータベースや実際にユーザーがアクセスして操作する部分など、多種多様なプロセスを監視し、トラブル発生時や障害の予兆の解決をします。

SNMP監視

監視対象

通信ネットワーク(TCP/IP)上のPC・ルーター・ハブなどの機器を監視します。

具体的には、

CPU使用率, メモリー使用率, ネットワークトラフィック量, インターフェースのステータス 等

です。

目的・メリット

ネットワーク内に存在する装置の状態を監視し、トラブル発生時対応や障害の予兆の検知を目的に監視します。

SNMPは世界規模での標準規格であるため、機器のベンダーに左右されず利用が可能であり、監視ツール固有のエージェントをインストールする必要がなく、安心して導入することが可能です。

監視方法

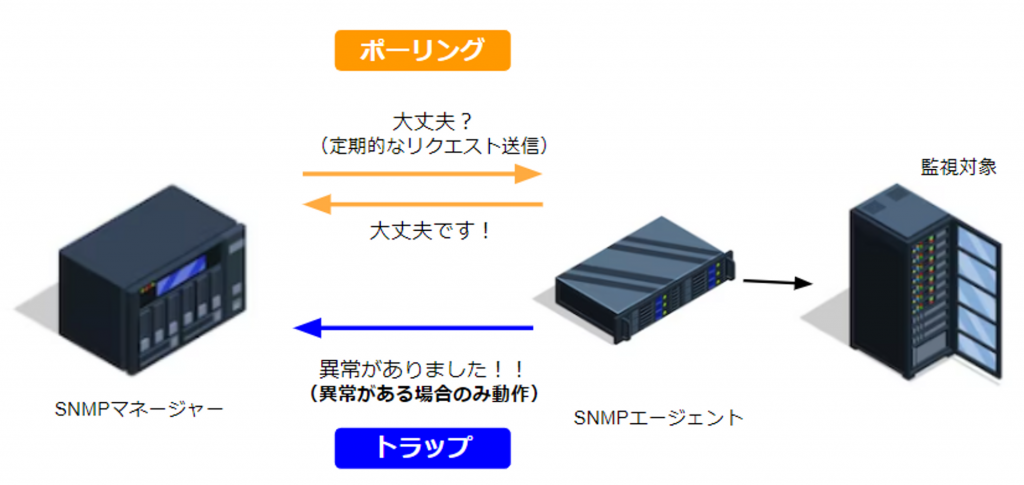

SNMP監視は、主に監視対象装置にインストールされているSNMPエージェントの状態を定期的に確認して、監視対象装置のパフォーマンスに関するデータを取得する監視です。

「取得した値に障害状態を示す値が見つかった場合」や、「リソースのしきい値を超えていた場合」に障害と判断します。 これらの状況確認は、ポーリングとトラップという手法が使われます。

ポーリングがSNMPマネージャーからSNMPエージェントにリクエストを定期的に送信して確認するのに対して、トラップは監視対象に異常が発生したときにSNMPエージェントがSNMPマネージャーに情報を送信します。

ここでのエージェントとは監視対象を直接監視しているものを指し、マネージャーは複数のエージェントとつながっているものを指します。

ログ監視

そもそもログとは

ITシステムを構成するハードウェアやソフトウェアが、どのように稼働したかという状況を履歴として残したもののことです。

「いつ、どこで、何が起きたか」あるいは「いつ、誰が、何をしたか」を記録します。

監視対象

サーバー、ネットワーク機器、ストレージ、そしてアプリケーションなど

目的・メリット

ログを監視することの目的は大きく分けて、「内外のセキュリティ対策」と「障害対応」の2つがあります。

1つ目の「内外のセキュリティ対策」についてはまず、ログ監視を行うことで、社内での不正操作やデータ持ち出しなどの抑制効果が期待できます。

またもしそのような不正行為がおきたとしても、ログ記録が不正行為の重要な証拠となります。

さらに「障害対応」については、障害の予兆検知とトラブル発生時の問題点究明に使われます。

正常に動作していないというログや、設定した基準値を超えたことを検知したときに管理者に通知を行い、管理者は迅速にその対応に取り組めます。

またトラブル発生時には、どこで問題がおきたか、何をトリガーに問題が発生したかの究明を行うことができ、今後の再発に対する対策にも取り組めます。

監視方法

監視の方法としては、定期的なチェック、異常を検知した際にアラートで知らせることで修復を行うこと、ログのレポートをとって問題発生の傾向を分析することなどがあります。

しかしながら、監視すべき機器の数は数多くあり、さらにひとつひとつ膨大なログが保存されているので、これらをすべて人力で監視することは難しく、ほとんどの場合において監視ツールが導入されています。

セキュリティ監視

監視対象

サーバーなどにおいて、機密情報が見れるような状態になっていないか、不正アクセスがないか、マルウェアに感染していないかを監視します。

目的・メリット

セキュリティの脆弱性やサイバー攻撃によって機密情報が漏洩すると、経済的損失につながるだけでなく、会社の存続すら危うくなってしまいます。

そのためセキュリティ監視を行うことは必要です。

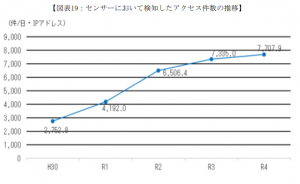

特に現在、サイバー攻撃が高度化しつつあり、これに伴うセキュリティインシデントが以下のように増加しています。

警察庁「令和3年におけるサイバー空間をめぐる脅威の情勢等について」 【1つのIPアドレスで一日に不正アクセスされる件数の推移】 上のグラフは一つのIPアドレスが一日にどれほど無作為な攻撃が試行されているかどうかを示しています。 令和4年の段階で一日に7700以上のアクセスがあっただけでなく、この数値は年々増えています。対策も広がる中で、アクセス件数が継続して高水準にあるのは、IoT機器の普及により攻撃対象が増加していること、技術の進歩により攻撃手法が高度化していることなどが背景にあるものとみられます。

さらに企業でのクラウドサービスの導入・活用が進んでいますがこれは利用状況の把握が難しく内部漏洩のリスクもあります。このような現状では、運用担当者レベルでの対応は困難になってきていると言えるでしょう

この中でセキュリティ監視サービスを導入することで、サイバー攻撃の検知のほか、セキュリティ人材の補填や運用担当者の負担を軽減することもできるといった多くのメリットがあります。

監視方法

すでにマルウェアが潜入し、攻撃を受けている場合はトラブルが発生したことによってすぐに対応する必要があります。

一方で正常に動作しているように見えて実は攻撃を受けていたというケースにも目を光らせる必要があります。

ここではそれらのケースの一部についてご紹介します。

不正アクセス

不正アクセスがないかどうかは、アクセス承認されたアカウントのリストのファイルを参照し、実際にログインした人のログ記録とを比較します。

もしリストにないアカウントがログインしていたという記録が存在していた場合には、不正アクセスがあったという判断をし、

・拒否リストにそのアカウントを追加する

・なぜ不正アクセスが起きたか原因を究明する

・以下のようなコンテンツ改ざんやマルウェアが侵入していないか

などの対応する必要があります。

気づかずに攻撃をうけている場合

過去に攻撃者がサイトに侵入し、Webサイトを改ざんすることで、正常にWebサイトが動いているように見えて、実は入力された個人情報を送信するという手口などをはじめとする「コンテンツ改ざん」などを監視します。

Rookitの発見

Rookitとはコンピューターに潜伏し不正アクセスを手助けするツールがパッケージ化されたものです。直接的な被害を与えるよりも、バックドアとして機能するなど、ほかのマルウェアの活動を補佐するケースが多いです。

監視ツールを検討する際のポイント

これらのように監視項目や種類はさまざまなものがあり、監視できる幅や粒度に違いはあります。

そのためシステム監視製品を選ぶ際は、自社で監視したい内容と製品の監視項目を照らし合わせることが重要となってきます。

というのも、システム監視にかけられる予算には限りがあることがほとんどで、すべてに最大限の監視手法を設けることは難しいからです。

この際、例えば顧客に提供しているサービスの基幹サーバーやECサイトを構築しているWEBサーバーなどの売上や利益に直結する重要度の高い対象には複数の観点で監視設定を行い、自社のみで使われているサーバーには簡易的である死活監視のみを導入するといったように、監視対象ごとに監視の重みづけをすることが重要です。

パトロールクラリスについて

パトロールクラリスは70種類もの監視項目が標準で搭載されており、ライセンスさえ購入すればすべての監視項目を自由に設定することが可能です。

また、当製品はポイント制の料金体系をとっているため、最初は少ない監視項目で、後々監視項目の変更や追加を行うこともしやすく、スモールスタートを行うことも可能です。

パトロールクラリスによってシステム監視の一元化が可能であり、工数削減や人員削減、円滑な企業活動が期待できます。

製品の詳細はこちらから資料ダウンロードが可能です。

少しでもご興味を持たれた方はご閲覧ください。